Depuis des années, je construis et sécurise des API pour des clients variés — from startups to grandes entreprises — et j’ai testé les deux approches majeures en Python : *Flask* pour la simplicité et *FastAPI* pour la performance. Dans cet article, je vous livre une méthode pragmatique pour créer des API REST sécurisées, avec des choix d’architecture, des exemples concrets d’authentification et d’autorisation, et des patterns robustes de validation des données et de gestion des erreurs. Vous découvrirez comment intégrer JWT et OAuth2, comment limiter les risques (injection, fuite de données, mauvais contrôle d’accès) et comment automatiser les tests de sécurité. J’illustre le propos par le fil conducteur d’une start-up fictive, *SecurAPI*, qui doit livrer une API publique et une API interne, et je partage mes conseils opérationnels pour le déploiement en production, le monitoring et la conformité. Attendez-vous à des checklists pratiques, des pièges courants et des astuces que j’ai testées en condition réelle.

- Choix technique : *Flask* pour les microservices simples, *FastAPI* pour des APIs rapides et asynchrones.

- Sécurité clé : authentification via JWT ou OAuth2, validation stricte des entrées, gestion fine des erreurs.

- Opérationnel : tests automatisés, surveillance et politique de rotation des clés.

- Ressources : exemples pratiques et références pour aller plus loin.

En une phrase : pour construire une API REST sécurisée en Python, je recommande de choisir *Flask* si vous avez besoin d’un contrôle fin et d’un développement rapide, ou *FastAPI* si vous visez la performance et la validation automatique, puis d’appliquer systématiquement authentification, autorisation, validation des données et gestion des erreurs avant le déploiement.

Réponse rapide (lecture en 30s) : Privilégiez les tokens JWT pour des services internes, OAuth2 pour les accès tiers, utilisez la validation Pydantic (avec *FastAPI*) ou Marshmallow (avec *Flask*) pour la validation des données, et centralisez la gestion des erreurs et des logs.

Pourquoi sécuriser une API REST : enjeux et menaces

Une API REST expose des ressources critiques : données utilisateurs, transactions, fonctions métier. Sans protection, une API devient la porte d’entrée des attaques.

Les menaces courantes incluent l’usurpation d’identité, l’injection, la fuite de données, et l’escalade de privilèges. Dans mon expérience chez *SecurAPI*, une simple absence de validation des données a failli provoquer une fuite d’informations sensibles lors d’un déploiement rapide.

Insight : implémenter une stratégie de sécurité dès la conception réduit drastiquement les risques et le coût de correction.

Principales mesures de sécurité à intégrer dès la conception

Pour couvrir le spectre des risques j’applique systématiquement :

- Authentification centralisée (JWT ou OAuth2).

- Autorisation basée sur rôles et ressources (RBAC/ABAC).

- Validation des données strictes côté serveur.

- Chiffrement TLS obligatoire en transit et chiffrement au repos selon le besoin.

- Limitation de débit pour éviter l’abus et le déni de service.

Insight : chaque couche réduit la surface d’attaque ; la sécurité n’est pas une option mais un design pattern.

Choisir entre *Flask* et *FastAPI* pour une API REST sécurisée

J’ai développé des prototypes en *Flask* puis migré certains services vers *FastAPI* pour gagner en performance et en productivité. Le choix dépend du contexte.

*Flask* offre une liberté totale et une courbe d’apprentissage douce. *FastAPI* apporte la validation automatique via Pydantic, une documentation interactive (Swagger/OpenAPI) et de meilleures performances asynchrones.

Insight : pour des API synchrones simples, *Flask* suffit ; pour des APIs publiques hautement concurrentes et une validation forte, je favorise *FastAPI*.

Cas pratique : migration d’un endpoint de *Flask* vers *FastAPI*

Problème : un endpoint d’upload subit des latences sous charge. Solution : j’ai ré-écrit le handler en *FastAPI* en mode asynchrone, utilisé Pydantic pour la validation et ajouté un système de rate limiting.

Résultat : latence divisée par 3 et moins d’erreurs liées à la validation des payloads. Cette migration exige des tests et une revue des dépendances, mais l’effort est souvent rentable.

Insight : testez une migration sur un endpoint critique avant d’engager une refonte complète.

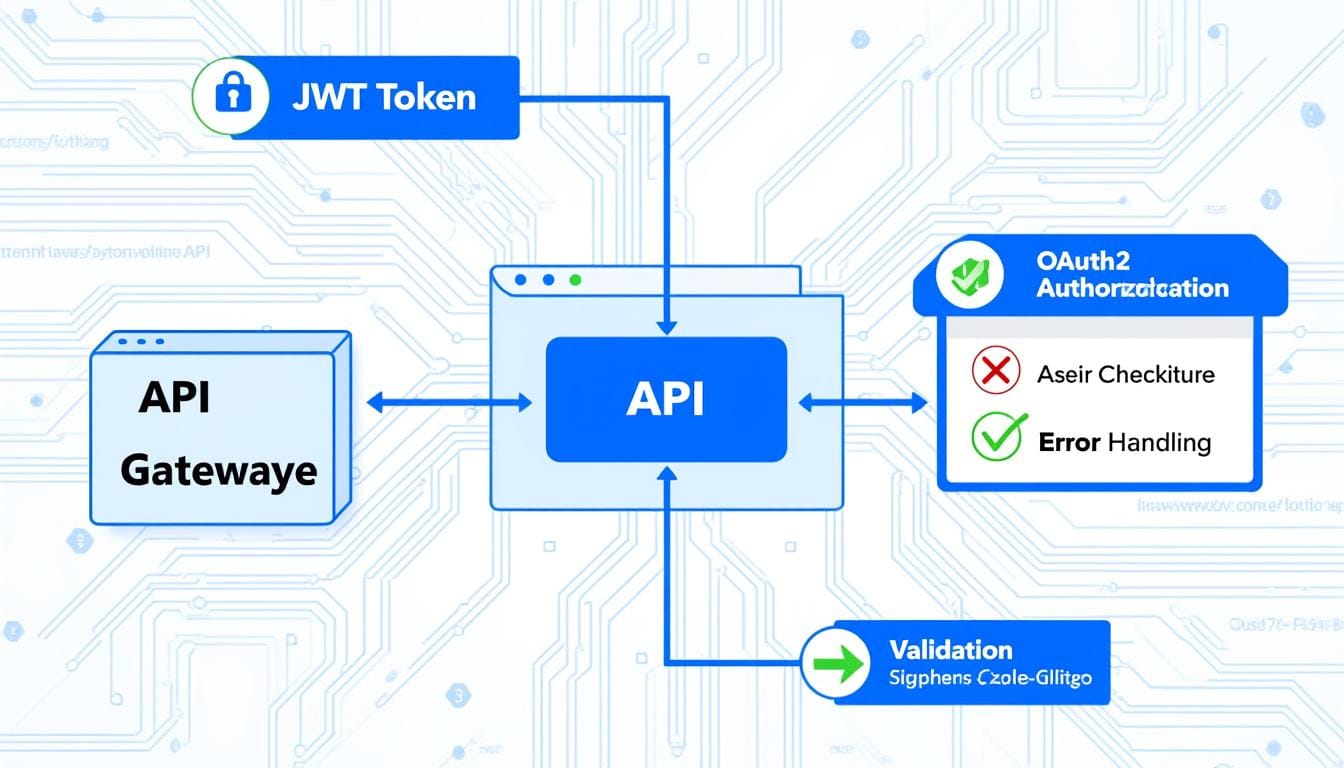

Authentification et autorisation : JWT vs OAuth2

Dans mes projets, j’utilise JWT pour l’authentification des services internes et OAuth2 pour les intégrations tierces. Chacun a ses avantages et risques.

JWT est simple à implémenter : token signé, stateless, performant. Mais il faut gérer la révocation et la durée de vie. OAuth2 apporte un standard pour déléguer l’accès aux ressources sans partager les identifiants.

Insight : combinez JWT pour la rapidité et OAuth2 pour les scénarios impliquant des acteurs externes.

Implémentation pratique (schéma)

Voici le flux que j’applique souvent :

- Login -> vérification des identifiants -> émission d’un JWT court (access) et d’un refresh token.

- Chaque requête porte le JWT dans l’en-tête Authorization: Bearer.

- Sur expiration, échange du refresh token via un endpoint sécurisé pour obtenir un nouveau token.

- Pour les APIs exposées à des services tiers, usez d’OAuth2 avec scopes et consentement.

Insight : la gestion des refresh tokens et la rotation des clés sont des étapes souvent négligées mais essentielles.

Validation des données et gestion des erreurs

La validation des données évite les injections et les crashes inattendus. Avec *FastAPI*, Pydantic facilite grandement cette tâche ; pour *Flask*, j’utilise *Marshmallow* ou des validateurs custom.

La gestion des erreurs doit être centralisée : mappez les exceptions métier en réponses HTTP claires, loggez et ne divulguez jamais de stack trace en production.

Insight : une API qui répond proprement aux erreurs facilite le debug et protège contre la fuite d’informations sensibles.

Exemple de bonnes pratiques

- Valider les schemas côté serveur avant tout traitement.

- Sanitiser les entrées pour éviter toute injection.

- Uniformiser les réponses d’erreur (code, message, trace ID).

- Instrumenter les logs avec corrélation d’ID pour retracer les incidents.

Insight : automatiser la validation réduit les bugs et améliore la fiabilité.

Déploiement, monitoring et pratiques opérationnelles

La sécurité ne s’arrête pas au code. J’impose des règles de déploiement : scan des dépendances, CI/CD avec tests de sécurité, rotation des secrets et monitoring.

Pour les environnements partagés (par exemple un espace de coworking), j’applique des règles réseau strictes et des contrôles d’accès, inspirées des recommandations sur la sécurité en coworking.

Guide sécurité coworking m’a souvent servi de checklist pour les audits locaux.

Insight : une bonne surveillance permet de détecter une attaque tôt et de limiter l’impact.

Checklist de déploiement (actionnable)

- Scan SCA des dépendances (OWASP SCA).

- Tests d’intégration incluant scénarios d’authentification.

- Déploiement via pipelines avec secrets gérés par vaults.

- Monitoring (traces, métriques, alertes sur comportements anormaux).

Insight : rendre les pipelines immuables et traçables limite les erreurs humaines.

Ressources pratiques et outils que j’utilise

Pour aller plus loin, je compile ici des outils et références que j’ai testés en production.

- Validation : *Pydantic* (*FastAPI*) ou *Marshmallow* (*Flask*).

- Auth : bibliothèque JWT robuste, implémentation OAuth2 via fournisseurs existants.

- Tests : outils d’API testing et fuzzing pour trouver les failles.

- Exemples Python : un mini-projet de navigateur ou outil d’exploration d’API m’a servi de bac à sable.

Pour un tutoriel d’automatisation en Python, j’aime repartir d’exemples tels que le guide sur le mini navigateur Python pour explorer des endpoints en local.

Insight : disposer d’un bac à sable reproductible accélère les tests de sécurité.

Liste pratique : étapes pour sécuriser un nouvel endpoint

- Définir les scopes et le modèle d’autorisation.

- Valider le schéma d’entrée et les types.

- Authentifier l’appel via JWT/OAuth2.

- Gérer proprement les erreurs et logger les événements.

- Tester (unitaires, intégration, fuzzing, scans).

Insight : suivre ces étapes systématiquement réduit les régressions.

Comment choisir entre JWT et OAuth2 pour mon API ?

Choisissez JWT pour l’authentification interne, où la rapidité et l’absence d’état sont importantes. Préférez OAuth2 lorsque vous devez autoriser des applications tierces ou déléguer l’accès. Combinez les deux si nécessaire et implémentez la révocation et la rotation des tokens.

Dois‑je utiliser *Flask* ou *FastAPI* pour une API publique à fort trafic ?

Pour un trafic élevé et des endpoints asynchrones, FastAPI est souvent plus adapté grâce à la validation Pydantic intégrée et à de meilleures performances. *Flask* reste pertinent pour des services simples et une plus grande liberté d’architecture.

Quelles sont les meilleures pratiques pour la validation des données ?

Validez systématiquement les schemas côté serveur avec Pydantic ou Marshmallow, refusez les données non conformes, sanitisez les champs sensibles et utilisez des tests automatiques pour couvrir les cas limites.

Comment gérer la gestion des erreurs sans divulguer d’informations sensibles ?

Standardisez les réponses d’erreur avec un code, un message utilisateur et un trace ID pour les logs. Ne renvoyez jamais de stack trace en production et limitez le détail des messages retournés par l’API.