Le processus COM Surrogate est l’un des éléments les plus mystérieux et potentiellement inquiétants pour l’utilisateur régulier dans le Gestionnaire des tâches de Windows (Windows 10 et Windows 11). Son apparition soudaine ou ses exécutions multiples et récurrentes peuvent faire penser à un malware. Cependant, dans l’immense majorité des cas, il s’agit d’un composant système essentiel à la stabilité. Pour être fixé, il suffit de comprendre son rôle technique et de vérifier les ressources utilisées par le processus.

COM Surrogate : Le « bouc émissaire » technique de Windows

Le terme COM Surrogate est en réalité un alias pour le programme hôte DllHost.exe, dont la mission est d’exécuter des composants logiciels tiers en dehors de l’application principale qui en a besoin. Pour comprendre son utilité, il faut revenir au concept technique de base.

Qu’est-ce que le Component Object Model (COM) ?

L’acronyme COM vient de l’anglais « Component Object Model ». Il s’agit d’une interface lancée par Microsoft en 1993, essentielle pour établir des liens entre des composants logiciels développés à partir de langages de programmation différents (appelés objets COM). Ces objets sont souvent intégrés dans des librairies de liens dynamiques (DLL, pour Dynamic Links Library). L’objectif est d’étendre les capacités des applications et de favoriser les connexions entre elles pour le bon fonctionnement de l’écosystème Windows.

L’Explorateur de fichiers Windows, par exemple, utilise massivement ces objets COM pour des tâches spécifiques comme la création de miniatures (vignettes) de documents, d’images ou de vidéos lorsqu’un dossier est ouvert. Chaque objet COM peut nécessiter un codec particulier pour générer ces aperçus. C’est la raison principale pour laquelle vous voyez souvent apparaître COM Surrogate en arrière-plan.

Le rôle critique du « Surrogate »

Le problème est que si un objet COM (par exemple, un codec vidéo tiers mal codé) plante, il risque d’entraîner l’arrêt du processus hôte principal, ce qui pourrait faire planter l’intégralité de l’Explorateur de fichiers et, potentiellement, le système d’exploitation. Pour éviter cette cascade de dysfonctionnements, Microsoft a mis au point le processus COM Surrogate.

Ce mandataire ou substitut permet d’exécuter les objets COM critiques dans un environnement isolé. De cette façon, si l’objet COM rencontre une anomalie et plante, seul COM Surrogate est affecté. Le véritable processus hôte (l’Explorateur de fichiers) continue de fonctionner normalement. En somme, COM Surrogate est le processus désigné pour être sacrifié pour maintenir la stabilité de Windows. Il est techniquement exécuté par l’application système dllhost.exe, cruciale pour l’exécution des fichiers DLL.

Continuité dans Windows 11

Il est important de noter que l’introduction de Windows 11 et de sa nouvelle interface d’Explorateur de fichiers n’a pas changé le rôle essentiel de COM Surrogate. Le processus DllHost.exe continue de garantir l’isolation et la stabilité des composants COM de la même manière que sous Windows 10. Toute l’analyse suivante reste donc parfaitement pertinente quel que soit votre système d’exploitation récent.

Comment distinguer le vrai COM Surrogate d’un virus ?

L’authentique COM Surrogate n’est pas un virus. Cependant, il arrive que des programmes malveillants ou des chevaux de Troie (Trojan) usurpent l’identité de cette fonctionnalité Windows pour s’exécuter en tâches de fond, masquant ainsi leurs traces sous le nom de dllhost.exe. Il est donc crucial de savoir identifier l’objet hébergé par le processus.

Vérification de l’authenticité : l’emplacement du fichier

La méthode la plus rapide pour vérifier l’authenticité d’un processus est de vérifier son emplacement sur votre disque dur :

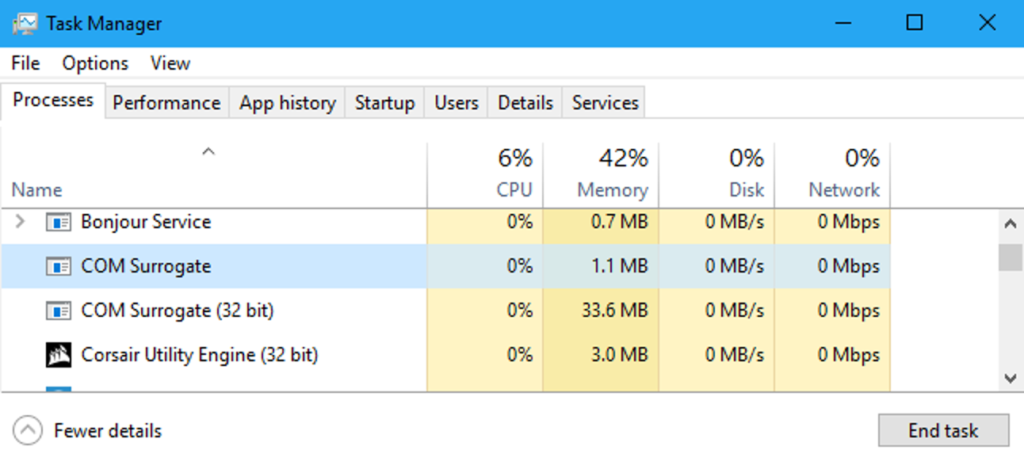

- Ouvrir le Gestionnaire de tâche, puis l’onglet Processus ou Détails ;

- Repérer les lignes Com Surrogate ou **

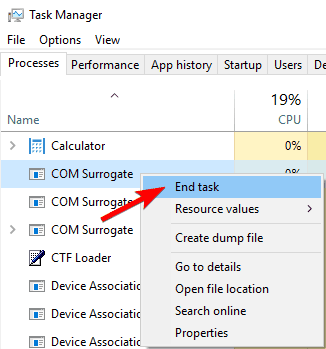

dllhost.exe** dans la partie Processus d’arrière-plan ; - Faire un clic droit sur le processus suspect ;

- Cliquer sur Ouvrir l’emplacement du fichier ;

- Le véritable

dllhost.exedoit se trouver exclusivement dans le dossierC:\Windows\System32(ouC:\Windows\SysWOW64).

Si l’action mène vers un autre dossier, un malware a usurpé l’identité du processus COM Surrogate. Dans ce cas, il est urgent de lancer une analyse anti-malware en ciblant en priorité ce dossier.

Vérification de l’autorité : le Copyright

Une autre solution consiste à vérifier les propriétés du fichier pour garantir son origine Microsoft :

- Faire un clic droit sur le processus suspect (dans le Gestionnaire de tâches ou après avoir ouvert l’emplacement du fichier) ;

- Cliquer sur Propriétés, puis sur l’onglet Détails ;

- Examiner le Copyright, qui doit impérativement être Microsoft Corporation, et le nom original du processus (

dllhost.exe).

Pour des analyses plus poussées, l’outil gratuit Process Explorer de Microsoft (Sysinternals) permet de placer le curseur sur dllhost.exe pour obtenir des détails précis sur l’objet COM spécifique qu’il héberge à cet instant précis.

Que faire en cas de forte consommation de ressources ?

COM Surrogate utilise généralement très peu de mémoire et de CPU. Si votre PC exécute de nombreux processus dllhost.exe qui accaparent le processeur et la mémoire RAM, il y a un problème. Cependant, vous ne pouvez pas vous débarrasser de ce processus natif de Windows. Il est impossible de le désactiver ou de le désinstaller.

La surconsommation de ressources peut avoir deux causes principales : une infection malveillante ou un dysfonctionnement logiciel.

Causes courantes de dysfonctionnement (non-virales)

- Un codec tiers (pour les vidéos, images) mal optimisé ou corrompu qui force COM Surrogate à planter et redémarrer en boucle.

- Des conflits logiciels ou matériels.

- Deux antivirus ou des logiciels de sécurité qui entrent en conflit.

- Des applications obsolètes, notamment des outils de conversion audio ou vidéo ou des packs de codecs non mis à jour.

Solution : Si l’anomalie est apparue après l’ajout d’un logiciel ou d’un codec, désinstallez le programme récent et redémarrez l’ordinateur. Le problème de surconsommation devrait disparaître. Vous pouvez également tenter de reconstruire la base de données de vignettes (Miniatures) dans les Options de l’Explorateur.

Élimination des menaces malveillantes

Si vous avez confirmé que le fichier dllhost.exe est situé dans un emplacement suspect, l’ordinateur est probablement infecté par un malware. L’exécutable lui-même ne pouvant pas être désactivé, il faudra :

- Lancer une analyse minutieuse et complète avec votre antivirus, antitrojan, antispyware, etc. ;

- Si le problème persiste et que le malware n’est pas détecté, il peut être nécessaire, en dernier recours, de réinitialiser ou de réinstaller le système d’exploitation. Cette solution est radicale, mais reste la plus efficace pour garantir l’élimination totale de l’infection virale.